Quarantäne-Prüfung von E-Mails und Dateien in IT-Systemen

In diesem Beitrag beschäftige ich mich mit der Frage, wie ich verdächtige E‑Mails in einer sicheren Umgebung analysieren kann. Wir alle kennen das: Eine E‑Mail mit einem seltsamen Anhang kommt an und ich muss entscheiden, ob sie legitim oder gefährlich ist. Das gilt besonders an Feiertagen oder bei Zero‑Day‑Attacken.

Um das Problem zu lösen, habe ich einen Server bei Hetzner gemietet.

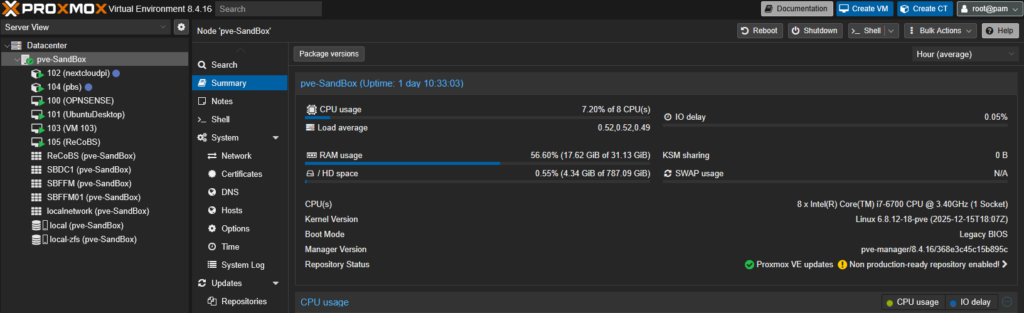

Mein Setup besteht aus einer handelsüblichen Maschine mit 32 GB RAM und 1 TB SSD. Darauf läuft Proxmox, mit dem ich mehrere virtuelle Umgebungen betreiben kann.

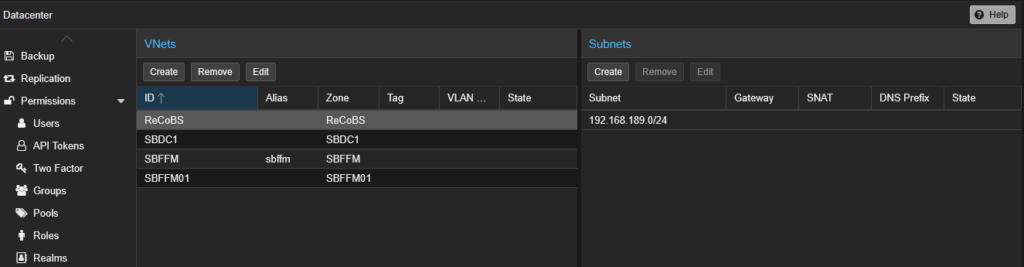

Proxmox wurde über die Konsole auf einem dedizierten Server bei Hetzner installiert. Innerhalb des Servers habe ich mehrere Netzwerksegmente eingerichtet, die durch die integrierte Proxmox‑Firewall voneinander getrennt und geschützt sind.

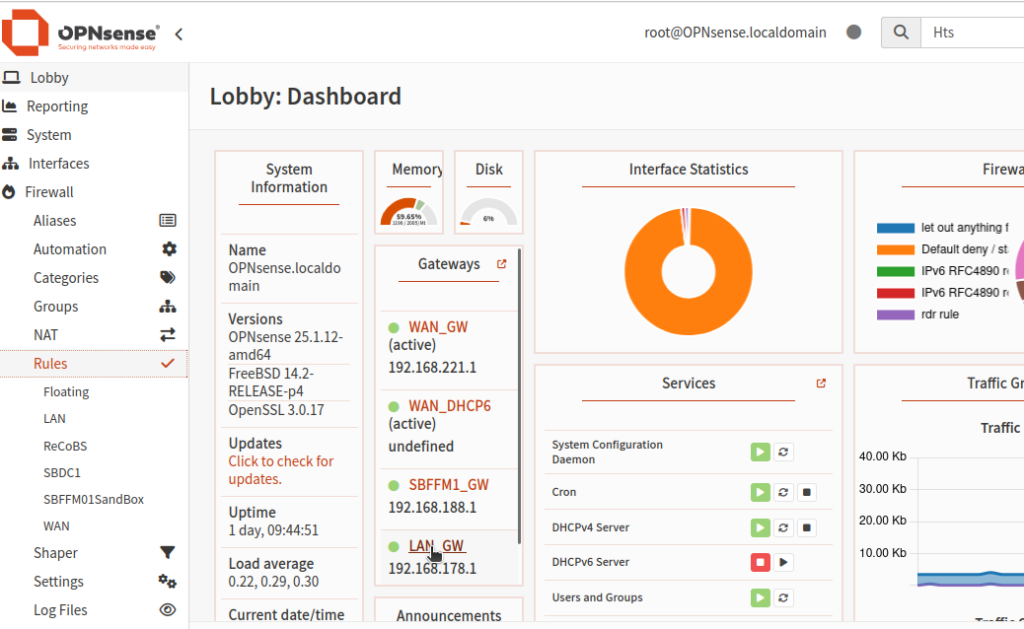

Der Datenverkehr zwischen den virtuellen Umgebungen und dem Internet wird zuverlässig überwacht und geschützt. Dafür verwende ich eine OPNsense‑Firewall, die als sichere Datenschleuse dient.

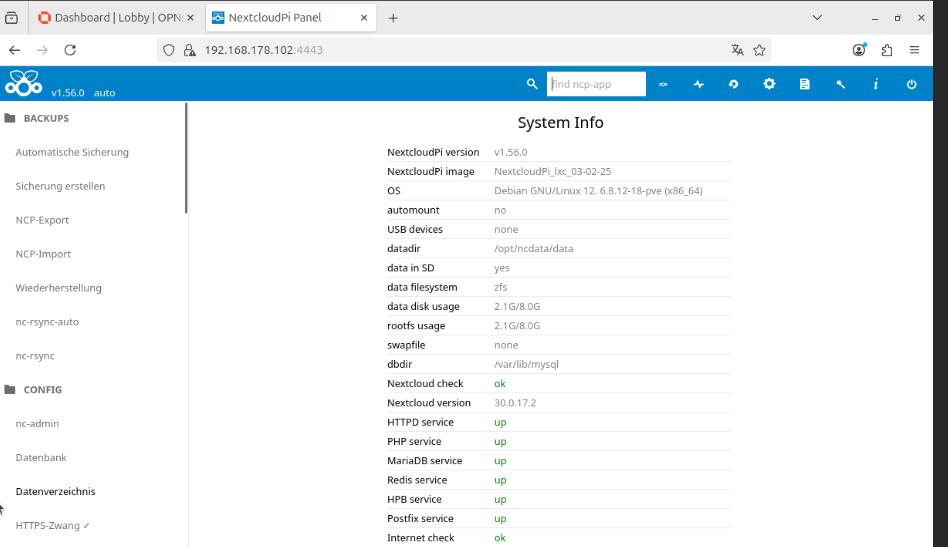

Als privaten Cloud‑Speicher nutze ich Nextcloud in einem fertigen Container (in meinem Fall NextcloudPi). Dieser Container wird durch Proxmox direkt bereitgestellt. Nach der Installation ist Nextcloud sofort einsatzbereit und erfordert nur minimalen Konfigurationsaufwand. Man kann sogar direkt SSL‑Zertifikate über Let’s Encrypt installieren.

(https://community-scripts.github.io/ProxmoxVE/scripts?id=nextcloudpi)

Der Proxmox‑Server ist von außen über Port 8006 per SSL erreichbar. Der Zugriff ist jedoch auf 2–3 feste IP‑Adressen beschränkt, um die Sicherheit weiter zu erhöhen.

Die Test‑Umgebung

Für das Management und die tägliche Arbeit mit der Umgebung nutze ich eine virtuelle Ubuntu‑Maschine. Diese VM befindet sich ebenfalls in einem separaten Netzwerksegment.

Die Datenschleuse ist fest eingebunden, sodass hochgeladene Nextcloud‑Daten sofort in der VM‑Umgebung genutzt und analysiert werden können.

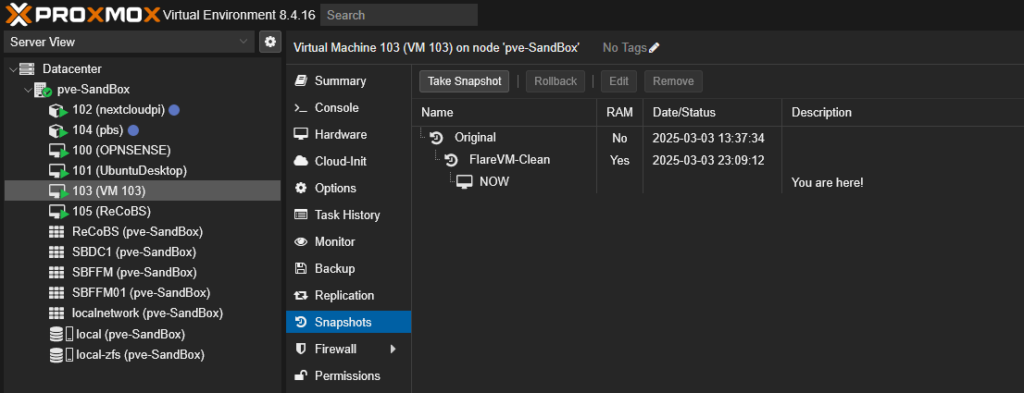

Zur Überprüfung der Daten kommt ein Windows‑System (Windows 11) zum Einsatz. Dieses läuft mit dem Flare VM Framework. (https://github.com/mandiant/flare-vm)

Die virtuelle Maschine wird jede Nacht automatisch um 03:00 Uhr per Cronjob zurückgesetzt, um stets einen sauberen Ausgangszustand zu gewährleisten.

0 3 * * * /root/reset_vm.sh

#!/bin/bash

PATH=/sbin:/bin:/usr/sbin:/usr/bin

# VM-ID und Snapshot-Name anpassen

VM_ID=105

SNAPSHOT_NAME="Clean"

# VM stoppen, falls sie läuft

qm stop $VM_ID

# Snapshot wiederherstellen

qm rollback $VM_ID $SNAPSHOT_NAME

# VM wieder starten

qm start $VM_ID

echo "VM $VM_ID wurde erfolgreich auf Snapshot '$SNAPSHOT_NAME' zurückgesetzt."

Im nächsten Schritt plane ich, den Zugang zum Proxmox‑Server so weit einzuschränken, dass er von außen nicht mehr erreichbar ist. Die Verwaltung soll dann ausschließlich über die interne Management‑VM erfolgen. Diese kann sicher über ein Fernwartungstool wie z. B. RustDesk betrieben werden.

Kosten und Aufwand des Projekts

- Server bei Hetzner: ca. 60 € pro Monat

- Arbeitszeit für Setup und Grundkonfiguration: ca. 2 Tage

- Zeitaufwand für individuelle Anpassungen: geschätzt weitere 2–3 Tage, je nach Bedarf

Alternativ kann das ganze Setup auch auf einem kleinen mini PC laufen 🙂

Wichtiger Hinweis

Bitte überprüfe unbedingt die AGB des Hosters genau – insbesondere im Hinblick auf die geplante Nutzung. Das Ziel ist nicht die Entwicklung oder das absichtliche Testen von Schadsoftware, sondern ausschließlich die Analyse und Prüfung verdächtiger E‑Mails. Gefundene Bedrohungen sollen selbstverständlich umgehend gelöscht werden.

Achte außerdem darauf, dass die Testumgebung durch eine Firewall abgesichert ist – idealerweise mit Intrusion Detection und Prevention. So stellst du sicher, dass im Falle eines Schadcodes (z. B. in einem Anhang) kein Risiko für andere Systeme im Rechenzentrum oder im Netzwerk bei Hetzner entsteht.